W internecie rozprzestrzenia się nowy sposób na włamywanie Gmaila

Aktualności Web Services / / December 19, 2019

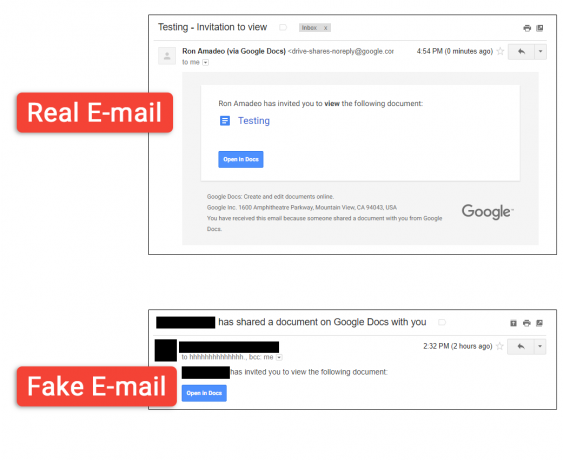

Dziś wielu użytkowników Gmail noc otrzymała zawiadomienie, że zostały one dodane do listy redaktorów pewnego dokumentu przechowywanego w Dysku Google. Ten list był dokładnie taki sam formularz jak standardowe usługi powiadamiania o plikach rassharivaniya. Bardziej przekonujący litery przypisać fakt, że został on wysłany z jednego z ludzi, których adres był dostępny na liście kontaktów.

Użytkownicy bez strachu następnie odnośnik do zapoznania się z dokumentem. Tutaj napastnicy przygotował dla nich aplikacji phishing, że wnioski pełny dostęp do poczty e-mail. Ta aplikacja została przebrana za Dysku Google: miał tę samą ikonę i nazwę.

Kolejne Złośliwe aplikacje zwróciła mu pełny dostęp do poczty e-mail. Jeśli użytkownik wyrazi zgodę, potem błysk, robak wysyła swoje kopie na wszystkie adresy z książki adresowej (dlatego litery pochodzą od znanych kontaktów).

W rezultacie, napastnicy zyskać pełną kontrolę nad pocztą. W szczególności mogą one usuwać wiadomości, aby je czytać, a nawet wysyłanie korespondencji w imieniu ofiary. Są nic nie warte, aby zresetować hasło do wszelkich usług, przywiązany do tej skrzynki, a tym samym wziąć ją w posiadanie.

Kilka godzin po rozpoczęciu epidemii, Google poinformował hakera wyłączenie aplikacji maskaradowanych jak Google Drive. Jednak nikt nie daje gwarancji, że atak nie nastąpi ponownie używając innej przynęty.

Musimy zająć się kwestią o phishing email twierdząc być Google Docs. Jeżeli uważasz, że zostały naruszone, wizyta https://t.co/O68nQjFhBL. pic.twitter.com/AtlX6oNZaf

- Dokumenty Google (@googledocs) 03 maja 2017

Jak chronić się przed atakami typu phishing tego rodzaju?

Przede wszystkim staram się nie otwarty rassharennye dokumentach Google bez pełnego zaufania, że naprawdę podzielić się z wami prawdziwą osobą. Lepiej wysłać zbyt dużo napisz lub zadzwoń do dokładnego sprawdzenia nieszkodliwości otrzymanego zaproszenia.

I nie zapomnij, aby dokładnie sprawdzić listę zaufanych aplikacji, jak zalecono ten artykuł. Jak widać, niektóre z nich mogą być naprawdę niebezpieczne.