Które urządzenia mają dostęp do kont sieciowych

Technologii / / December 19, 2019

Szereg chmurze i usług socjalnych są niezwykle przydatne konto kiedy, gdzie iz jakiego urządzenia użyto do zalogowania się do swojego konta. Znaczenie tych danych nie można przecenić, jeśli straciłeś, sprzedawane, przenoszone do użytku lub pozostawione bez dozoru smartfon, tablet, komputer. W tym artykule dowiesz się jak znaleźć konta Google, Microsoft, Dropbox, Facebook, VKontakte «” i «koledzy» informacji na temat korzystania z profilami sieciowymi.

Pilność problemu nie jednego rybołówstwa hakerów jest, aby włamać się do konta i opróżniania portfela. Wszyscy żyjemy w społeczeństwie, którego przedstawiciele okresowo jest bardzo interesujący kłuć nos w jego działalności. Współlokator, koleżanka lub kolega samotnie mogą skorzystać z urządzenia i po prostu czytać korespondencję w sotsialochkah, skrzynka pocztowa lub jedno oko, aby spojrzeć na zawartość dysku w chmurze. mikstura złożonych haseł i włączenie dwuskładnikowego uwierzytelniania nie może być zapisany. Dlatego konieczne jest, aby sprawdzić się, „laski”, jeśli ktoś od czasu do czasu, bez wiedzy użytkownika do ukrytej informacji.

Ostatnio aktualizowane Ustawienia konta Google zawiera sekcję "Urządzenia i działania». Na stronie wyświetla wszystkie urządzenia połączyć się z profilem w ciągu ostatnich czterech tygodni.

Sprawdź, czy urządzenie mobilne należy, z którą podpisali? Pamiętaj, że jeśli poszedł do swojego konta w nocy lub podczas długich podróży? Zawiadomienie zwykle, czy użytkownik jest zalogowany w przeglądarce? Analizować, ponieważ, czy adresy IP, czyli lokalizacje geograficzne udostępniane?

Jeśli zauważysz coś podejrzanego, zablokować dostęp do gadżetu profilu na urządzenia z systemem Android lub iOS, lub zaktualizować ustawienia zabezpieczeń, jeśli nieprawidłowa aktywność wykonywane przez komputer.

Miliardowej społeczności najbardziej popularny społecznościowy lubi odpowiadać i udostępnianie zdjęć i filmów, ale rzadko dba o bezpieczeństwo danych osobowych. Na próżno, bo Facebook przywiązuje ogromną wagę do zachowania poufności, pod który imponujące podane do menu Ustawienia zabezpieczeń. Wśród nich znajduje się opcja "Skąd jesteś». Proponowana lista przedstawiona jako przeglądarek desktopowych i aplikacji mobilnych, w tym osobno Messenger.

"VKontakte"

Runet pełny wniosek o łamanie VK-rachunki, jest to sfera społeczna jest najbardziej powszechne w naszym regionie. Więc nie zbędne do przynajmniej od czasu do czasu zajrzeć do sekcji "Historia aktywności„To jest na zakładce„Ustawienia”Służby Bezpieczeństwa. Domyślnie można określić tylko ostatnią aktywność, ale pod spodem jest link do pełnej tabeli sesji uruchomionych.

„Koledzy”

Często użytkownicy Runet duplikat wszystkie etapy jego życia pełnego wrażeń i jego kolega ze stron. „Odnoklassniki”, wraz z innymi zjadacze czasu próbuje podciągnąć poziom bezpieczeństwa swoich fanów. Dlaczego tylko „stara”? Spójrz na ich "Lista połączeń w ciągu ostatnich 30 dni„I będzie zrozumieć. Wystarczy go oszczędnie, ponieważ IP i czas logowania byłoby miło kompletne i typu urządzenia. Mamy nadzieję, że sytuacja ulegnie poprawie w niedalekiej przyszłości.

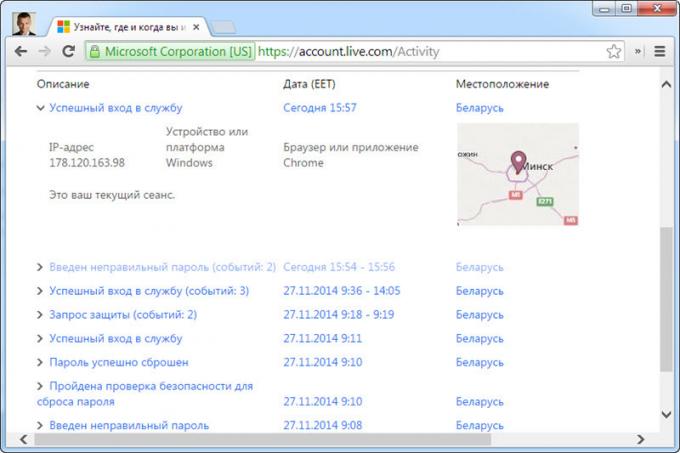

Microsoft

Link "Aktualne działania„Ustawienia zabezpieczeń Microsoft stanowią wygląda mniej atrakcyjne niż Google, ale jest bogatsza w treść. Dlaczego? Zapraszamy do szczegółowego wykazu działań. Na przykład, można dowiedzieć się, że ktoś próbuje odgadnąć hasło do profilu.

Szczegółowy opis działań reprezentowane w odpowiednim Pomoc usługa.

Przycisk „To nie ja” pozwala Microsoft, aby wiedzieć, że konto może uzyskać dostęp atakującego. W związku z tym, użytkownik zostanie poproszony, aby wzmocnić środki bezpieczeństwa zmieniając bezpieczeństwo danych hasłem i aktualizacji.

Dropbox

Popularnym rozwiązaniem do zdalnego przechowywania i synchronizacji danych pomiędzy urządzeniami jest również na jego pokładzie narzędzie do śledzenia dostępu do dysku w chmurze. przejdź do ustawienia Dropbox i przejdź na zakładkę Zabezpieczenia. Tutaj można wskazać zrobić sesje, a urządzenie wejściowe. Ponadto dowiesz się, jakie aplikacje były podłączone do profilu. W kilka kliknięć myszką, można wyłączyć dostęp do konta do narzędzi innych firm i urządzeń mobilnych.

Lista nie jest prezentowany usług internetowych i serwisów społecznościowych, które używasz? Daj nam znać o nich w komentarzach.