Czego możemy nauczyć się od wycieku padającego «Google. dokumenty "

Technologii / / December 19, 2019

Co się stało?

Wieczorem 4 lipca Public podekscytowany aktualności że w wyszukiwarce „Yandex” Można znaleźć „Google. Dokumenty”, który wyraźnie nie były przeznaczone do publicznego wglądu. Gwiazdy wymienia telefony, stopy reklamowe z najlepszych blogerów, media plany zmiany, rejestry finansowe spółek, a nawet prywatnych haseł.

W ciągu kilku godzin taką możliwość została wyłączona. Jednak tym razem, było wystarczające, aby przynieść wiele kłopotów. Ktoś zapalił internetowej informacji poufnych, a inni stracili pieniądze.

Co jest tego powodem?

Dzięki licznych publikacjach różnych publikacjach nabyte skandaliczną kolor incydentu. Wielu myśli, że ochrona «Google. Dokumenty „jest ogromny otwór, przez który można przeciągnąć żadnych informacji poufnych. Inni zaczęli oskarżać wszystkich grzechów wyszukiwarki „Yandex”. W rzeczywistości, nie jest winny, ani jedna ani druga strona.

Szukaj indeksowania silnik internecie za pomocą specjalnego algorytmu, nazywane są również roboty lub pająki. Oni po prostu pójść na poniższe linki z jednej strony na drugą i zapamiętać ich treść.

Jeśli host lub usługa chce zakazać indeksu żadnych treści, umieszcza w służbie specjalnego katalogu plik o miejscu wymieniając adres strony, że roboty nie przyjść powinno. W tym przypadku, dokumenty umieszczone na stronach, do których dostęp nie został odrzucony. Więc do „Yandex” formalnie może być żadnych zastrzeżeń.

Kto jest winny?

Więc winę usługę «Google. Dokumenty”, które nie są zakazane robotom dostęp do dokumentów użytkownika? Daleko od niego. Wszystkie pliki wyciekły do sieci zostały opublikowane przez samych użytkowników. To oni odkryli je, dając wszystkim zainteresowanym osobom (wyszukiwanie robota włącznie) łącza dostępowego.

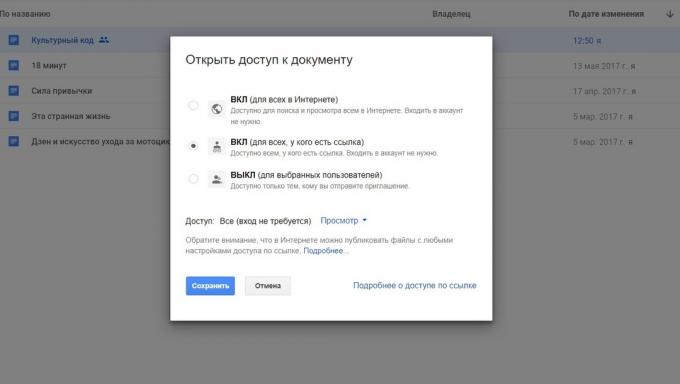

Jak można sobie zobaczyć na zrzucie ekranu, opis wyraźnie, że dostęp do dokumentów otrzymanych przez wszystkich, którzy mają link. Robot „Yandex” znalazł się link - indeksowane treści. Absolutnie standardowy sytuacja, nie uczucie.

Minęło wiele takich historii: Pamiętam niedawne szum wokół Trello lub ciągłe skandale Facebook. Czasami, jak w tym przypadku winę samych użytkowników, chociaż istnieją również błędy serwisowe, które utrzymują nasze dane. W każdym przypadku, nie ma wątpliwości, że te zdarzenia będzie wielokrotnie powtórzone.

Co robić?

Byłoby to możliwe, aby opublikować szczegółowe instrukcje, które pomogą chronić poufne dane w najbardziej popularnych usług i sieci społecznych. Tak długi arkusz z dużą ilością screenów: tutaj wyłączyć funkcję w oknie pop-up, wybierz opcję pole wyboru, ale tutaj nie trzymać w.

Ale nie ma absolutnie żadnego sensu. Niewiele wykończenie te instrukcje do końca, nawet mniej niż zamierza niczego zmieniać i zaostrzyć. Wszelkie przypomnienie dezaktualizacji natychmiast po jego opublikowaniu, ponieważ istnieją nowe funkcje i ustawienia, które autor w czasie pisania nic nie wiedzą.

Niemniej jednak, istnieje kilka uniwersalnych zasad, które pozwoli Ci zaoszczędzić od utraty informacji osobistych w internecie. Nadają się absolutnie dla wszystkich użytkowników i może być używany na dowolnej platformie. Oto one.

- Pamiętaj, że wszelkie informacje, które zostały przesłane do internetu, to może być skradziony. W tym haseł w pliku tekstowym, miłośników fotografii i planują podbić świat. Weź to za pewnik.

- Za każdym razem zadaję sobie pytanie: „Co jeśli wrogów (przyjaciół, krewnych, kolegów) zobaczyć?”. Jeśli pytanie sprawia, że włosy na głowie, aby przenieść, to w żaden sposób nie mają zaufania do usług informacyjnych w chmurze. Ale lepiej po prostu usunąć natychmiast.

- Czytaj podpowiedzi, jak na artykuły i dodatkowe opcje. Myślę. Jeśli nie rozumiesz, to nie jest powód, aby kliknąć na „OK” lub „Zgadzam się”. Wręcz przeciwnie.

- Narysuj Business Line i komunikacji osobistej. Utwórz dwa adresy e-mail i różnych kont na portalach społecznościowych i komunikatorów dla każdej sytuacji.

- Aktywuj wszystkie uwagi, które oferuje usługę. Więc można szybko nauczyć się odpisać pieniądze, pliki usuwanie, zmianę adresu i innych podejrzanych działań.

- Używaj różnych haseł. Muszą być złożone i chwytliwe. Jeszcze lepiej, w miarę możliwości, stosowanie uwierzytelniania dwuskładnikowego.

Wydrukować notatkę i umieścić w widocznym miejscu. Doprowadzić do wiadomości pracowników. I nie mów, że nie ostrzegałem Layfhaker.

zobacz także

- 10 w celu zastąpienia narzędzi Dokumentów Google →

- Dlaczego smartphone - czarna dziura do swoich danych osobowych →

- Co to jest kradzież tożsamości cyfrowej i jak chronić swoje dane w internecie →