13 sposobów, aby chronić swoje konto przed hakerami

Technologii / / December 19, 2019

1. Usuwanie nieużywanych kont

Aby zarejestrować się do zasobu, który nie używasz, nie bij aktywnych profili, zawsze usunąć stare rachunki. Mniej aktywne profile, tym lepiej (choćby dlatego, że nie mają zachować kilkanaście loginów, haseł w głowie).

To samo odnosi się do zastosowań, w których można przejść przez sieci społecznej. Znacznie łatwiej kliknij „Pokaż przy użyciu Facebooka», niż przejść przez cały proces rejestracji, prawda? Uważaj, komu i na jakich warunkach zapewniają dostęp do danych swoich profilach. I jeśli nie korzystać z usługi, należy usunąć profil, a następnie sprawdzić, który znajduje się w miejscu lub dostępu aplikacji do danych osobowych. Dostęp do Facebook, można sprawdzić tutajDo Google-konto - tutaj.

2. Skonfigurować menedżera haseł

Programy takie jak LastPass nie będzie pamiętał tylko o podanie nazwy użytkownika i hasła, ale będzie generować nowe - ultrazaschischonnye. I nadal zakazać używania tego samego hasła do wszystkich zasobów na raz. Nie rób tego, prawda?

3. Używać uwierzytelniania dwuetapowego

Atakujący, nawet biorąc posiadanie nazwy użytkownika i hasła, nie można zalogować się do swojego konta bez potwierdzenia SMS, jeśli skonfigurować uwierzytelnianie dwuetapowe. Ma prawie wszystkich produktów firmy Microsoft, Apple i Google. Jedyną wadą: nawet jeśli nie jesteś osoba atakująca, nadal będą musiały wprowadzić kod za każdym razem telefon, aby wylogować się w swoich rachunkach.

4. Ustawienia zabezpieczeń Zmień hasło

Jak łatwo jest outsiderem, aby zmienić hasło na koncie? Na przykład, aby zresetować hasło do konta Apple ID, trzeba przejść uwierzytelniania dwuskładnikowego lub odpowiedzieć na pytania testowe. Aby odzyskać hasło do Gmaila będzie potrzebował numer telefonu komórkowego lub adres e-mail. Ale wszystkie te ustawienia muszą być ustawione: wprowadź alternatywną e-mail o charakterze zabezpieczającym lub jeden znany tylko Tobie odpowiedź na pytanie bezpieczeństwa. Teraz jest czas.

Jeśli kwestionariuszy lub komentarze pytasz: „Kto był twój pierwszy pies?” - silent jako partyzant! W ten prosty sposób wrogowie będą wiedzieć słów kodów na najczęściej zadawane pytania bezpieczeństwa.

5. Sprawdzić Aktywność Profil

Wiele usług zapamiętać swoją aktywność, aw tym przypadku jest to dobra rzecz. Więc nie uczyć się używać, jeśli ktoś na koncie. Niektóre usługi, takie jak Gmail, aby wysłać zgłoszenie do smartfonu i poczta, jeśli widzą, że na koncie zawartych w nietypowym regionu lub kraju użytkownika. Można sprawdzić profil działalności Google lub Facebook.

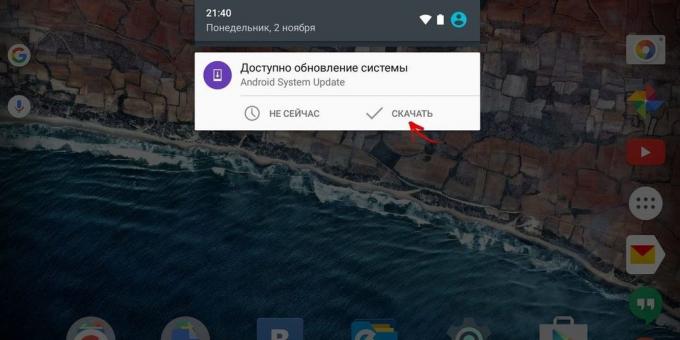

6. Aktualizacja często program

Bez znaczenia oprogramowania - źródłem problemów i kolejna luka dla hakerów. Aby skomplikować życie karnej, spróbuj zaktualizować oprogramowanie, jak tylko dotrze powiadomienie. Wiele usług przyniosły automatyzm tego procesu, ponieważ nie trzeba kopać w przycisk ustawień w poszukiwaniu „Znajdź dostępne aktualizacje”. Wystarczy kliknąć na odpowiedni przycisk, gdy pojawi się powiadomienie.

7. regularnie zmieniać swoje hasła

zmiana hasła raz w roku - to normalna praktyka. I nie leń się wymyślić kombinacji pozakovyristee. Zmodyfikowany starych haseł - zły pomysł.

8. Użyj osobnego maila do rejestrujących

Dostać osobne konto e-mail, aby zalogować się do wszystkich rodzajów zasobów, w tym sotsialok. I nikt nam nie pozwolił. Niech to będzie twój sekret skrzynka. Drugi e-mail, można łatwo wskazać kontaktu pracy lub na wizytówkach.

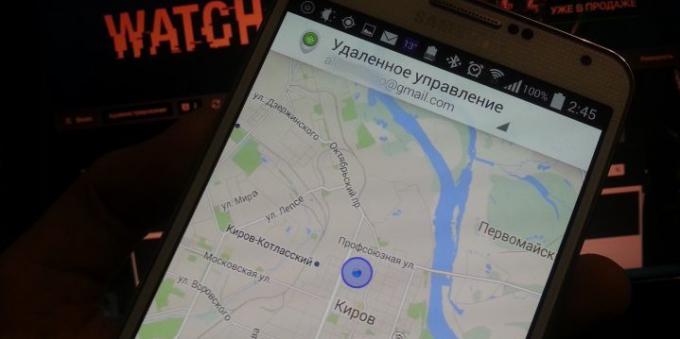

9. Konfigurowanie zdalnego zarządzania smartphone

Ustawienia dla Android urządzeń iOS- i pozwalają, aby zablokować dostęp lub usunąć dane z telefonu zdalnie. Przydatna funkcja, jeśli jesteś na stałe zagubiony smartphone lub został skradziony.

10. używać VPN

VPN - przydatna technologia, która pozwala na ukrycie obecną lokalizację użytkownika, aby chronić przesyłane lub odbierane przez nich dane, a także zapewnia dostęp do zamkniętych obiektów i usług krajowych. Zawsze pod ręką.

11. Ustawianie haseł na komputerze i smartfonie

Jak uwierzytelnianie dwuetapowe, metoda ta dodaje dodatkowe działania. Ale, widzisz, wprowadź hasło dla konta Microsoft przez trzy sekundy, a atakujący będzie musiał majstrować znacznie dłużej. Jeśli smartfon lub laptop ma uwierzytelniania linii papilarnych, użyj go jako alternatywę do cyfrowego pin-kodów.

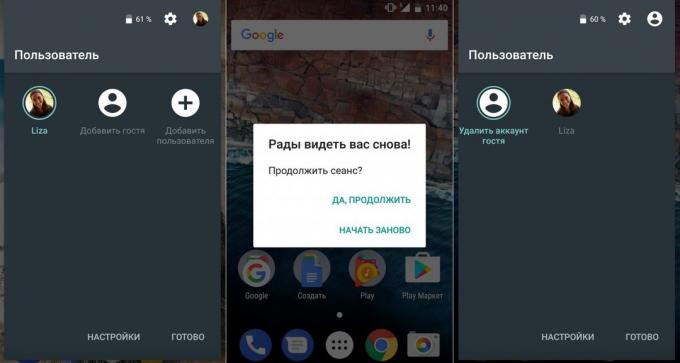

12. Nie dziel się z innymi użytkownikami kont

Jeśli ktoś prosi cię o smartfona lub laptopa „na chwilę”, nawet przy użyciu konta gościa. Zaloguj się jako gość, można na Windows i MacOS, nie tak dawno temu, Google i Apple wprowadziła tryb gościa i smartfonów. Przełączanie między gościem a głównych profili nie potrwa długo.

13. Upewnić się, że dzielenie niż w sieciach społecznościowych

Niech data urodzenia, adres i numer telefonu komórkowego będzie widoczny tylko dla znajomych lub samotnie. Nie udostępniaj w sferze społecznej, które mogą być wykorzystane przeciwko tobie. I nadal nie zmieniając hasło nazwę swojej ulubionej drużyny piłkarskiej, jeśli rura jest o niej w każdej sekundzie jego stanowisko.

A co ty wiesz o bezpieczeństwo konta w internecie i że są stosowane w praktyce? Udział w komentarzach!