Przewodnik dla paranoikiem: jak uniknąć nadzoru i kradzieży danych

Technologii / / December 19, 2019

Windows jest szpiegostwo na ciebie, wysyłając dane telemetryczne do firmy Microsoft i Google przechowuje wyszukiwań i analizuje zawartość liter, aby wypełnić swoją reklamę. Oczywiście, można po prostu nie zwracają na to uwagę. Ale nie tylko duże korporacje zainteresowani Państwa danych. Może to być proste oszustów i szantażystów. Nawet wasi krewni lub współpracownicy, otwierając laptopa można zobaczyć coś, co nie jest przeznaczony dla wścibskich oczu.

Aby chronić swoje pliki, hasła, korespondencji i innych poufnych informacji, trzeba dbać o bezpieczeństwo. Absolutnie konieczne, aby wykonać wszystkie wymagania określone poniżej. Ale można je sprawdzić i zdecydować, które z nich mogą być przydatne dla Ciebie.

szyfrowania danych

Nawet jeśli Twój system jest zabezpieczony hasłem, atakujący może łatwo przywrócić go przez uruchamianie z dysku zewnętrznym jeśli pozostawić komputer bez nadzoru. Zresetowanie hasła i nie trzeba - każdy Live-Linux dystrybucja może łatwo odczytać i skopiować dane. Dlatego konieczne jest podjęcie środków w celu szyfrowania.

I Windows i MacOS i Linux mają wbudowane szyfrowanie. Skorzystaj z nich, a Twoje dokumenty będą niedostępne dla osób postronnych, nawet jeśli laptop wpada w niepowołane ręce.

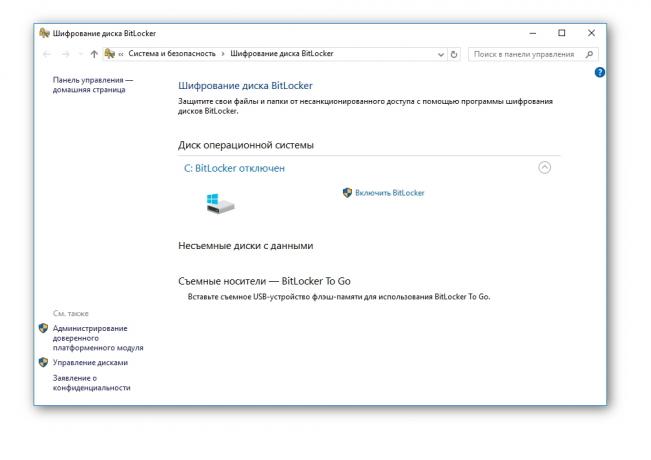

Windows ma wbudowane narzędzie do szyfrowania BitLocker. Otwórz „Panel sterowania”, przejdź do „System i zabezpieczenia” i wybierz „Szyfrowanie dysku BitLocker».

Szyfrowanie danych MacOS można przeprowadzić za pomocą FileVault. Idź do „Preferencje systemowe”, znajdź sekcję „Zabezpieczenia i Bezpieczeństwa”, a następnie otwórz kartę FileVault.

Większość dystrybucji Linuksa mają tendencję do zaoferowania zaszyfrować partycję domową podczas instalacji systemu. Podczas formatowania sekcję, która tworzy zaszyfrowany ecryptfs systemu plików. Jeśli pominąć go podczas instalacji systemu, później można szyfrować żądane odcinki ręcznie za pomocą Loop-AES lub dm-crypt. Aby dowiedzieć się, jak to zrobić, sprawdź instrukcje.

Bardziej zaawansowanych funkcji szyfrowania mogą być używane bezpłatnie wieloplatformowe narzędzie open source VeraCrypt. Oprócz prostego szyfrowania, może tworzyć fałszywe sekcje z nieistotnych informacji, które mogą odwrócić uwagę od włamywaczy naprawdę cennych danych.

Prześlij VeraCrypt →

Bądź ostrożny z szyfrowaniem. Jeśli użytkownik zapomni hasła, należy przywrócić dane nie będą działać. Ponadto, należy upewnić się, że komputer jest chroniony przed przypadkowymi spadki napięcia. Jeśli podczas pracy urządzenia zaszyfrowany dysk nagle zamknięty, dane mogą zostać utracone. I nie zapomnij na tworzenie kopii zapasowych.

Użyj menedżera haseł

Używany jako hasło znaczących zwrotów i je zapamiętać - to nie jest najlepszy pomysł. Użyć menedżera haseł. Generowane za każdym razem nowe losowe hasło dla każdego konta zostały utworzone.

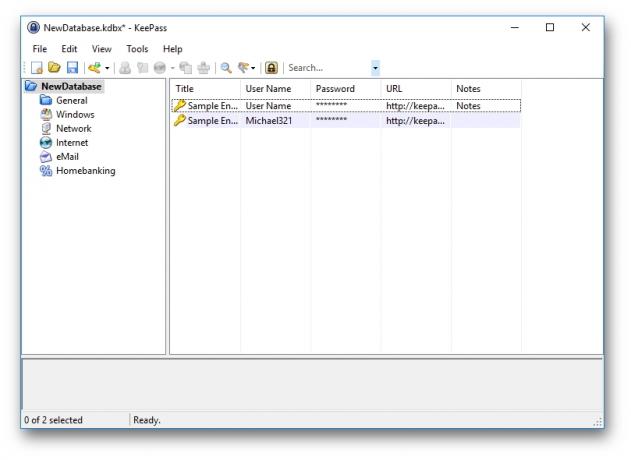

Lepiej jest użyć menedżera haseł, utrzymując swoją bazę lokalnie. Doskonały wybór - KeePass. Ma open source, ma klientów na wszystkich popularnych platformach i może chronić swoje hasła za pomocą hasła oraz plik klucza. KeePass wykorzystuje silny mechanizm szyfrowania: nawet jeśli kopia bazy danych został skradziony, to będzie całkowicie bezużyteczny do atakującego.

Pobierz KeePass →

zastosowanie Tor

Nawet jeśli zawsze korzystać z trybu incognito w Chrome lub Firefox, my, Twoje działania w sieci można nadal śledzić dostawcę Internetu, administrator tej sieci lub dewelopera przeglądarki. Aby surfowanie naprawdę prywatne, konieczne jest, aby używać Tora, która wykorzystuje zasadę cebuli routingu.

Pobierz Tora →

Jeśli ISP blokuje pobierania Tora, możesz:

- Pobierz z GitHub.

- Otrzymuj e-mail wysyłając nazwę systemu operacyjnego (Windows, Linux, OSX) Adres [email protected].

- Uzyskać poprzez Twitter, wysyłanie @get_tor Komunikat z tekstem Pomoc.

Oczywiście, prędkość sieci Tora pozostawia wiele do życzenia, ale nie jest to konieczne, aby go używać stale. Mogą być używane tylko do odbierania i nadawania naprawdę ważne dane. W innych przypadkach, korzystania z witryn za pomocą dołączonego bezpiecznego połączenia https. Korzystne jest, aby dać Firefox z telemetrii została wyłączona.

Wybierz wyszukiwarek przetestowane

Jesteś zmęczony, że Google i „Yandex” wiedzą wszystko, czego szukasz w Internecie? przejdź do alternatywne WyszukiwarkiTakie DuckDuckGo. Ta wyszukiwarka nie przechowuje informacje o Tobie i zapewnia prywatność.

DuckDuckGo →

Bezpieczne przechowywanie w chmurze

Aby chronić dane przechowywane w chmurze, konieczne jest, aby ją zaszyfrować. Nawet jeśli usługa jest zagrożona, atakujący nie będzie w stanie odczytać dane. Można to zrobić za pomocą dowolnego narzędzia do szyfrowania danych, takich jak wbudowany w Windows BitLocker lub VeraCrypt.

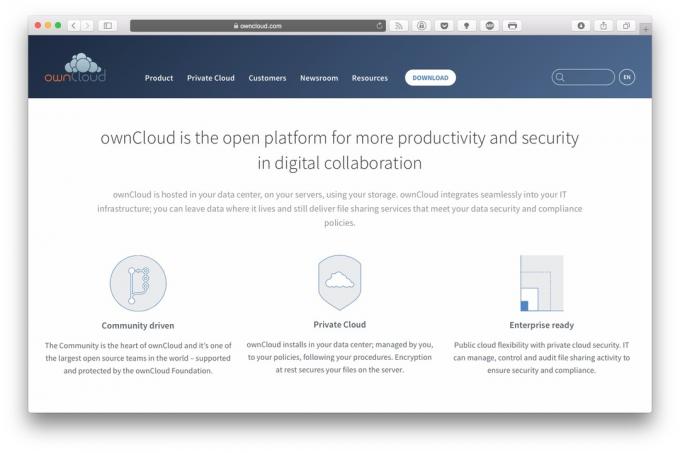

Można iść dalej i stworzyć własną chmurę ze swoim serwerze macierzystym. Użyj na przykład ownCloud. Dzięki niemu można nie tylko przechowywać pliki w chmurze ich, ale także w celu podniesienia ich serwera poczty i bezpiecznego przeprowadzenia synchronizacji poczty, kalendarza i kontaktów.

Pobierz ownCloud →

Użyj anonimowej usługi e-mail

Serwery Google przegląda zawartość wiadomości e-mail, aby wyświetlać reklamy kierowane. Inni dostawcy e-mail to samo. Jak sobie z tym radzić? Oczywiście, nie należy używać Google Mail, „Yandex” i im podobni.

Zamiast tego, można spróbować:

- Protonmail. Anonymous usługa e-mail do otwartego źródła. Zapewnia szyfrowanie End-to-End. Oznacza to, że tylko ty i twój odbiorca czytają korespondencji. Obsługuje uwierzytelnianie dwuetapowe.

protonmail →

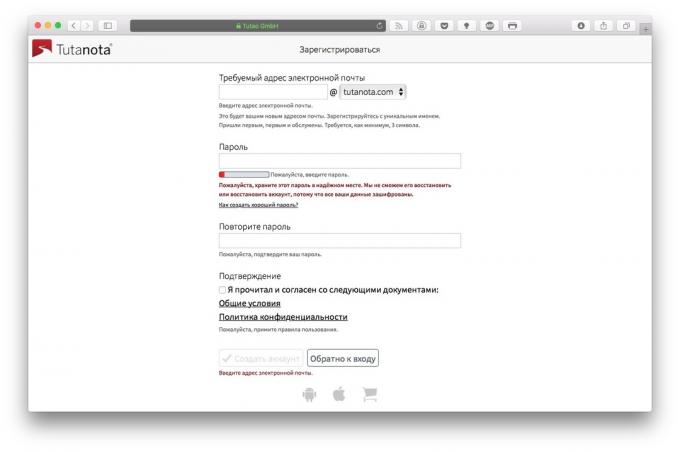

- Tutanota. Kolejny serwis anonimowy e-mail. Kod źródłowy jest otwarty. Tutanota automatycznie szyfruje wszystkie wiadomości i kontakty na urządzeniu.

Tutanota →

- Własny serwer poczty. Bezpieczne i szyfrowane tyle, ile chcesz. Naturalnie, aby podnieść swój serwer, trzeba trochę wiedzy. ale wszystko niezbędne informacje można znaleźć w Internecie.

Idź na prywatne wiadomości

Skype, Telegram, Viber, WhatsApp i inne zastrzeżone posłańcyNa pewno wygodne, ale mają wiele niedociągnięć krytycznych związanych z prywatnością. Jaką prywatności można powiedzieć, jeśli korespondencja jest przechowywana na serwerze zdalnym?

Aby zachować poufność korespondencji, korzystania z komunikatorów zdecentralizowanych. Nie używają serwerów, łączenia użytkowników bezpośrednio do klientów. Z najbardziej popularnych opcji:

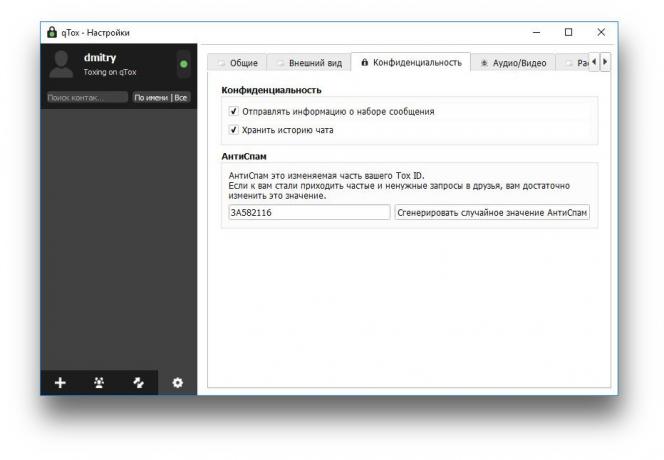

- Tox. Zaawansowane P2P messenger. Tox jest całkowicie zdecentralizowane, bezpieczne szyfrowanie komunikacji między użytkownikami. Są klienci dla Windows, Linux, MacOS i Android. Podpory głos, wideo, ekran demonstracyjny, można utworzyć konferencję.

Pobierz Tox →

- Pierścień. Może pracować jako scentralizowany SIP-client, użyj serwera domowego lub działają zdecentralizowany. Są klienci dla Windows, Linux, MacOS i Android.

Pobierz Pierścień →

- RetroShare. Tworzy szyfrowane połączenie między anonimowych klientów, zapewniając możliwość odpowiadają, do wykonywania połączeń audio i wideo, udostępnianie plików i czytać fora i subskrybować nowości kanałów. Pracuje w systemie Windows, MacOS i Linux.

Prześlij RetroShare →

- Bitmessage. Innym P2P posłaniec z open source. Zdecentralizowany protokół, szyfrowanie i uwierzytelnianie za pomocą wiadomości losowo generowanych kluczy sprawiają, że bardzo niezawodny. Obsługuje tylko rozmowy tekstowe. Są klienci dla Windows, MacOS i Linux.

Prześlij bitmessage →

- Tor Messenger. Anonymous wieloplatformowy Messenger dla zaawansowanych użytkowników korzystających z Tora. Szyfruje korespondencji. Nie używaj serwerów, komunikacja idzie bezpośrednio między klientami. Wsparcie dla Windows, MacOS i Linux.

Pobierz Tora Messenger →

zainstalować Linuksa

Rozważyć przejście na Linuksa. Można miarę potrzeby odłączyć telemetrii w systemie Windows lub MacOS, ale nie masz gwarancji, że nie będzie zawrócić do następnej aktualizacji. systemy z zamkniętym kodem źródłowym działa przyczyna mniejszym zaufaniem niż Linux.

Tak, istnieją pewne specyficzne aplikacje na Linuksa. Ale dla Internetu i rozrywki jest dobrze nadaje. Jeśli nadal nie może się obejść bez programów, które nie są w systemie Linux, takich jak pakiet Adobe, czy chcesz grać w gry, które są dostępne tylko dla systemu Windows można zainstalować systemu Microsoftu do podwójnego z Linuksem lub w środowisku wirtualnym i uniemożliwienia dostępu do niej Internet. Twoje dane nie zostaną uszkodzone przez wirusy lub skradziony, czy zapisać je na zaszyfrowanej partycji z Linuksem.

Popularne Ubuntu nie jest najlepszym wyborem, ponieważ Canonical niedawno współpracę z Microsoft, w Ubuntu nawet podejrzewał istnienie telemetrii. Dla zainteresowanych użytkowników o prywatności, należy użyć obsługiwanych dystrybucji społeczności: prostego i stabilnego Debiana lub trudne w montażu, a zarazem elastyczną Arch.

Zapomnij o telefonach komórkowych

Jeśli naprawdę jesteś paranoikiem, nie zostały wykorzystane telefon komórkowy. Zamiast tego można kupić USB-modem, podłącz go do netbooka i rozmów poprzez VoIP z AES-szyfrowania.

Jeśli nie chcesz iść tak daleko, ale nadal martwi zaciszu swojego telefonu wzywa kupić smartfon na Androidzie i zainstalować open source oprogramowanie firm trzecich na nim, na przykład LineageOS (Były CyanogenMod). Nie należy używać telefonu w usługach Google. Nie zainstalować Google Play, skorzystaj z repozytoriów innych firm, takich jak otwarte F-Droid. I zainstalować je w telefonie Adblock.

Absolutną prywatność jest nieosiągalny w zasadzie. Jednak wymienione techniki mogą zabezpieczyć się przed oszustwami kradzieży tożsamości, z ciekawość kolegów siedzi z wami przy tym samym stole, przykry uwagę marketerów i Google Microsoft.