Jak chronić przed wirusami górników

Technologii / / December 19, 2019

Michaił Kondrashin

dyrektor techniczny Trend Micro w Rosji i WNP.

Co to są wirusy, górnicy i co one są zagrożone

W 2017 roku nastąpił prawdziwy boom w Rosji kryptowaluta. zwiększona szybkość Bitcoin i jego analogi zwrócił uwagę na temat oszustw i hakerów, którzy zaczęli produkować wirtualne monety nieuczciwe sposoby: wirusy pojawiły się w Internecie górników, które z kolei zainfekowanych komputerów w sieci mayningovyh gospodarstw. Ze światem na sznurku - okazuje Mining gigantyczną farmę z ogromnej pojemności, przynosząc dziesiątki tysięcy dolarów miesięcznie.

Schemat oszustwa jest prosty i niezawodny: Wirusy Hakerzy launch internetowe, które rozprzestrzeniają się za pośrednictwem załączników wiadomości e-mail lub stron internetowych, źródła DLC. Wirtualne „czarnych górników” prześladować pojemność zainfekowany komputer haker wylewanie wirtualne monety, a ofiara - rachunki za energię elektryczną.

Na szczęście wirus Górnicy nie zepsuć pliki na komputerze i kradzieży danych. Ich zadaniem - aby wykorzystać moc obliczeniową systemu do swoich potrzeb. Ale nadal jest złe, zwłaszcza jeśli sieć jest zainfekowany całego przedsiębiorstwa.

Jak można odebrać wirusów górnika

1. Przez plik uruchomić

Złapać wirusa otwierając załącznik w obcym listu od nieznanego nadawcy. Czy to wygląda na zdjęciu, dokumentu, arkusza kalkulacyjnego lub pliku. Jeśli otrzymał list z nagłówkiem jak „Wynagrodzenia pracowników” nie powinny być traktowane tak, jakby ciekawy poufnych informacji przed wpadnięciem w ręce. To skłania (klikbeytnye) nagłówki pomaga wirus przenikają komputery naiwnych użytkowników.

Próbujesz pobrać pękniętą wersję opłaty programu? Jest prawdopodobne, że hakerzy przymocowane do niej wirusów górnika.

2. Po wizycie na miejscu

Dzięki rozwojowi technologii internetowej może stać się ofiarą górników i bez zakażenia. Na przykład narzędzie CoinHive, który jest skrypt Java sprawia, że górnik dowolnego urządzenia, na którym otwarto stronę internetową ze zintegrowanym skryptowym CoinHive. i szpak azjatycki nie tylko komputer, ale również smartphone lub inne urządzenia mobilne z dostępem do Internetu ARM.

Najczęściej CoinHive umieszczone na stronach internetowych, gdzie użytkownik spędza dużo czasu, takich jak The Pirate kinach internetowych.

3. Poprzez luki w systemie

Niestety, nawet ostrożne użytkownicy mogą odebrać wirusa, który przenika przez luki w systemie operacyjnym. Wszystko dzieje się zupełnie niezauważone.

Na przykład, słynny backdoor DoublePulsar, z powodu których miliony komputerów na całym świecie były zainfekowany wirusem WannaCry, urodziła całej rodziny górników-wirus przeniknął do samego systemu Windows przez.

Twórcy systemów operacyjnych (mowa głównie o Microsoft i jego systemu Windows) planowane do wydania poprawki po wykryciu luki w zabezpieczeniach. W związku z tym grupa ryzyka obejmuje osoby, które zasadniczo nie zainstalować aktualizację na komputerze lub zrobić to późno.

4. Poprzez rozszerzenie przeglądarki

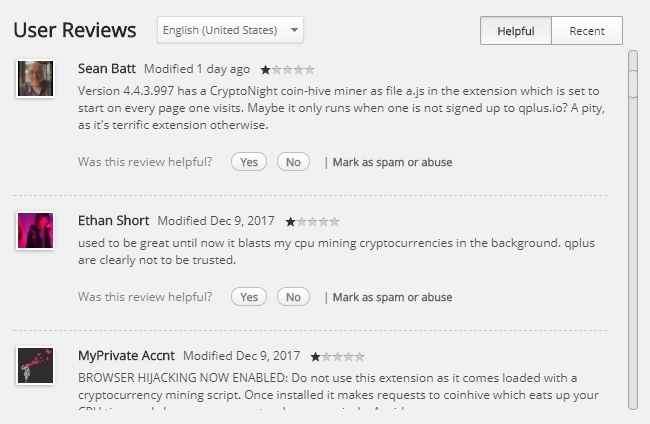

Sześć miesięcy temu, Internet wstrząśnięty historię ekspansji Archiwum Plakat dla przeglądarki Chrome, przeznaczony do komfortowej pracy z serwisu Tumblr. Jak zauważył użytkowników stał się popularny (ponad 100.000 pliki do pobrania) ekspansja programiści Archiwum plakat potajemnie wbudowany górnika i tym samym zdobył swoją publiczność.

I Google nie jest w pośpiechu, aby oczyścić szkodliwe ekspansji swojego sklepu internetowego. Tak więc przed instalacją nowego rozszerzenia przeglądarki oparte przynajmniej przeczytać - nagle do swobodnego ekspansji będzie musiał zapłacić moc swojego komputera.

Objawy wirusa pracujących górników

Duże obciążenie systemu,

Nowoczesne komputery są bardzo dobrze prowadzony i moc nie pozwala na wykorzystanie całej mocy obliczeniowej na marne. Jest to szczególnie prawdziwe w odniesieniu do laptopów: Podczas przeglądania, wideo lub po prostu ich fani są ledwo słyszalne.

Pamiętaj, jak hałas z układu chłodzenia jest pod dużym obciążeniem jak gry? Jeśli komputer jest na stałe brzęczenie i układ Bask straszny hamulce i zamarznie, to jego zasoby ktoś zajmuje. I najprawdopodobniej jest to wirus-górnik.

Obciążenia w okresach bezczynności

Istnieją warianty górników, które są zawarte tylko w chwilach bezczynności użytkownika. Powiedzmy zostawić komputer włączony, ale odsunął się od niego. Po kilku minutach fani zaczynają wyć, a górnik wykonuje swoją pracę brudną i przestaje działać jak najszybciej ponownie wciela się w myszy. Ten sposób pasożytniczej egzystencji pozwala wirusowi niezauważone przez długi czas.

Zapobieganie i leczenie

Nie wszystkie programy antywirusowe z powodzeniem walczyć górników,. Fakt, że wydobycie sam - nie jest to proces uszkodzenia lub plików szyfrowanie (jak w przypadku wirusów-szantażystów, na przykład). Jeśli dana górnik nie opiera antywirusowe, wirus zostanie zidentyfikowany jako „żarłoczne”, ale jest to bezpieczne stosowanie.

Jeśli nie chcesz, aby stać się biernym zagranicznych kryptowaluta najemny, postępuj zgodnie z wskazówkami.

1. Pomyśl pobrania

Bez względu na to, jak wielka pokusa, aby pobrać pirackie aplikacje, muzykę, filmy, tylko środki prawne mogą zagwarantować bezpieczeństwo. Wraz z wątpliwych plików na komputerze lub smartfonie prawdopodobnie będzie trochę trojana.

Rozszerzenie pliku powinna odpowiadać rodzaju treści, które chcesz pobrać. Książka, muzyka czy film nie może mieć rozszerzenie .exe lub dmg.

Gdyby istniały podejrzenia, to najlepiej, aby nie ryzykować po pobraniu pliku i sprawdzić antywirusowe. Istnieje wiele darmowych skanerów online, takie jak:

- Kaspersky VirusDesk;

- Dr. sieć;

- VirusTotal;

- PhishTank;

- Unmask Pasożyty.

Aby zagwarantować lepsze spróbować raz 2-3 zasobu.

2. Nie otwieraj załączników od dziwnych liter

Jeśli otrzymał list od nieznajomego z dziwnym przywiązania, usunąć go bez namysłu. Większość inwestycji w e-maili phishingowych są typy plików RTF, XLS i ZIP, czyli tekst, tabele i pliki, odpowiednio. plików wykonywalnych EXE są rzadkie, ponieważ blokują one wysyłanie wielu usług e-mail i zintegrowane zabezpieczenie systemu informatycznego.

Nawet nieszkodliwe Dokument Word lub wideo może doprowadzić do infekcji komputera górnika.

Nazwa specyficzna szkodliwego pliku nie istnieje. Są one ciągle się zmienia, ale zawsze pozostają atrakcyjne nazwy, jak „moi_foto.zip”, „tendery_2018.xls”, „zarplaty.doc” i tym podobne.

3. Użyj niezawodne oprogramowanie antywirusowe

znany antywirusowe Uczyliśmy się złapać dobre górników. Co więcej, nawet jeśli baza danych anty-wirus nie został jeszcze dodany nowy modyfikacji wirusów górnika, jego praca może być zablokowane ze względu na analizę heurystyczną. W opisie szeregu antywirusowego oprogramowania w zwykłym tekście mówi się o ochronę przed wirusami górników. Ale nie zapominajcie, że bez codziennej antywirusowej bazy danych aktualizacja staje się bezużyteczny. Użyj posiekany kopii programów antywirusowych, które nie mogą być aktualizowane? Załóżmy, że komputer został pozostawiony bez ochrony.

4. System Update

Regularnie aktualizować działających aplikacji systemu, antywirusowe, przeglądarki i biurowych. Pierwsza aktualizacja jest uwalniany do błędów poprawek w aplikacjach i bliskich dziur bezpieczeństwa.

Dla oprogramowania antywirusowego jest szczególnie ważne: w uzupełnieniu do bazy danych, aktualizowane filtry stron phishingowych, zapory i inne ważne składniki, które zabezpiecza komputer.

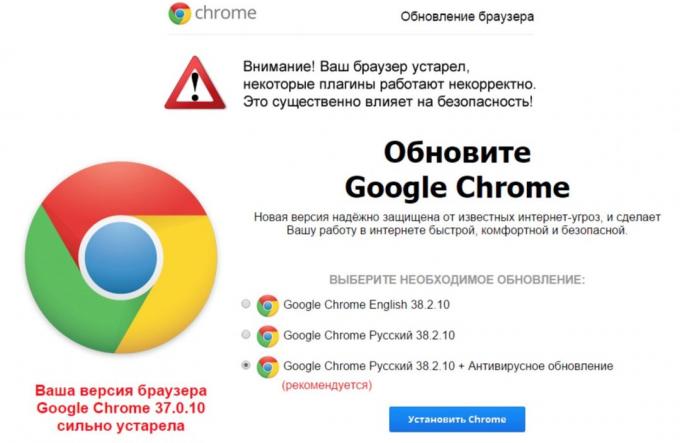

Nie zapominajcie, że można zaktualizować aplikację tylko dzięki własnym interfejsem. Jeśli witryna nagle oferty aby pobrać aktualizację dla programu antywirusowego, systemu operacyjnego lub przeglądarki, nie są gwarantowane czeka na wirusa lub trojana. Ponadto, nie należy instalować aktualizacje otrzymane pocztą.

5. Stosować blokery rozszerzeń w przeglądarkach

rozszerzenia przeglądarki, takie jak nr monety lub minerBlock dla Chrome i Firefox, MinerBlock dla Chrome zablokuje znanych wirusów górników pracujących w przeglądarce. Być może jest to jedyny sposób, aby chronić przed górników. Najważniejsze - nie zabraniają rozszerzeń, aby zachować swoje bazy danych, aby upewnić się, że w dalszym ciągu aktualne.

6. Istnieją wątpliwości? Uruchomić „Task Manager”

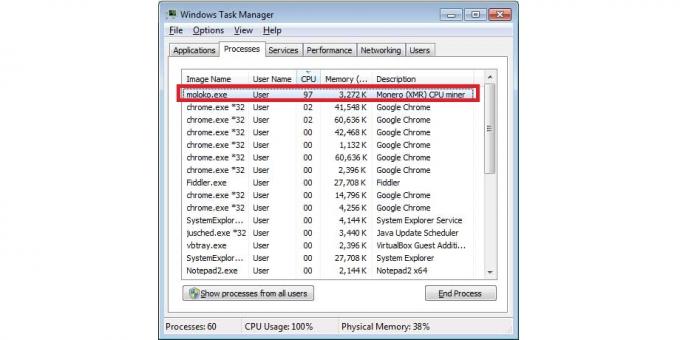

Jeśli zauważysz, że komputer zaczął zwalniać, a laptop fani nie zatrzymują, można szybko sprawdzić aktywne procesy. W systemie Windows, należy uruchomić "Menedżer zadań" skrótu klawiaturowego Ctrl + Shift + Esc, a na MacOS wyszukując narzędzia Find "Monitoring System".

Sortuj przetwarza przez użycie procesora i zobaczyć, który „zjada” najbardziej zasobów. Jeśli użycie procesora proces o 80-90%, a następnie szukać jego nazwiska w wyszukiwarkach - nagle jest to znany górnik. Jednocześnie sprawdzić system antywirusowy.

zobacz także

- Czarny Górnictwo: Jak zarabiać pieniądze poprzez komputery cudzych →

- Jak znaleźć internetowej górnika w Chrome →

- 5 niezawodny firewall do ochrony komputera →