6 mitów na temat bezpieczeństwa w Internecie, przekonanie, że może być kosztowne

Technologii / / December 19, 2019

Jeśli uważasz, że można włamać się na komputerze tylko IT-geniusz, jesteś w błędzie.

1. Zapory ogniowe chronią sieć w pełni

Zapory lub zapór, filtr ruchu sieciowego i chroni wewnętrzną sieć przed nieautoryzowanym dostępem. Zapory można podzielić na dwa rodzaje: sprzęt i oprogramowanie. Router w domu - sprzęt i firewall wbudowany w Windows - oprogramowanie.

Brzmi jak obecność zapory sam sprawia, że sieć wewnętrzna zabezpieczyć, ale nie zawsze jest to prawdą. Wielu nawet nie zaktualizować firmware w routerze. Chociaż te aktualizacje mogą obejmować poprawki zabezpieczeń, zamykając lukę.

Kilka lat temu, robak o nazwie Księżyc Routery Linksys są zainfekowane. Na szczęście producent wydała aktualizację firmware, że nie udało się powstrzymać złośliwego oprogramowania.

protokół WPS (Wi-Fi Protected Setup) - kolejna dobrze znana luka wielu routerów. Do tej pory nikt jeszcze nie zorientowali się, jak je wyeliminować. Producentom zaleca się po prostu wyłączyć tę opcję w ustawieniach routera.

Posunięciem byłoby sprawdzić wiarygodność jego użyciu zapory

ShieldsUP GRC. I można kupić przemysłowym Router. Routery te są znacznie droższe, ale bardziej prawdopodobne, aby otrzymywać powiadomienia i nie mają opcji WPS lub UPnP (Universal zestaw protokołów do konfiguracji urządzeń sieciowych).5 niezawodny firewall do ochrony komputera →

2. Anti-Virus będzie wystarczająco

Większość programów antywirusowych odpowiednio chronić komputer przed wirusami. Jednak nie mogą one poradzić sobie z różnymi innymi rodzajami złośliwego oprogramowania: trojanów, spyware, robaki, rootkity, keyloggery, lub wirusy szantażystów.

W systemie operacyjnym Windows ma wbudowaną osłoną pompować przez wiele ostatnio. Ale nie bądź naiwny, trzeba jeszcze programu antywirusowego innej firmy.

10 najlepszy darmowy antywirus →

3. Hack tylko komputer może profesjonalistów

W filmach i grach hakerów jak zło geniuszy, którzy są w stanie wykonać setki obliczeń matematycznych na sekundę. Zazwyczaj kryją się w podziemnych norach lub ukryć pod maską w kawiarniach. W rzeczywistości, rzeczy nie są tak romantyczne i cool.

Komputer może pękać i dziewiąty równiarka z pokoju obok. To haker - skrypciarzy - wystarczy kod i programy napisane przez innych ludzi. Jeden z nich nazywa się Autosploil i jest przeznaczony do wykrywania i automatycznie wykorzystuje znanych luk.

4. Hasła - niezawodna ochrona

Hasła pozostają podstawą bezpieczeństwa w Internecie. Chronią swoje konto przed wszystkimi rodzajami ataków. Jednak z powodu dużych firm błędy poświadczenia użytkowników wpaść otwartego dostępu. Z tego powodu nawet stworzył szczególny problem witryna internetowa i rozbudowaŻe test nie jest to, czy utok hasła w Sieci.

Aby chronić swoje konto, stworzyć silne hasło i nie zapomnij, aby zmienić go od czasu do czasu.

Jak stworzyć i zapamiętać bezpieczne hasło →

Jeśli nie wierzysz w swoje siły, ustawić menedżera haseł.

10 najlepszych menedżerów haseł wersji Layfhakera →

Użyj uwierzytelniania dwuskładnikowego. Aby to zrobić, trzeba będzie dodatkowego urządzenia, zazwyczaj smartfon.

Jak skonfigurować uwierzytelnianie dwuskładnikowe dla wszystkich kont →

5. VPN - klucz do anonimowości

Pomysł VPN jest do szyfrowania ruchu wychodzącego. W rezultacie, użytkownik może zapisywać i chronić poufność danych przed atakami hakerów. Ale nie wszystko jest takie proste.

Ostatnio Cisco ostrzegłCisco ostrzega świat Super Dangerous VPN Bug: Oto co robi bug VPN, który wpływa na pracę popularnej Adaptacyjne Security Appliance Software. Z tej luki, hakerzy mogą zrestartować system lub ją przejąć pełną kontrolę.

Pomoc VPN filtrowanie bypass witryn i ochrona danych po podłączeniu do publicznego punktu Wi-Fi.

Ale całkowicie ukryć aktywności użytkownika lub w celu uniknięcia inne rodzaje ataków są mało prawdopodobne, aby odnieść sukces.

Pamiętaj, że dostęp do informacji za pośrednictwem sieci VPN może być w przypadku nieszczelności IP lub DNS. Ponadto dane VPN może odszyfrować Govt.

Co to jest VPN →

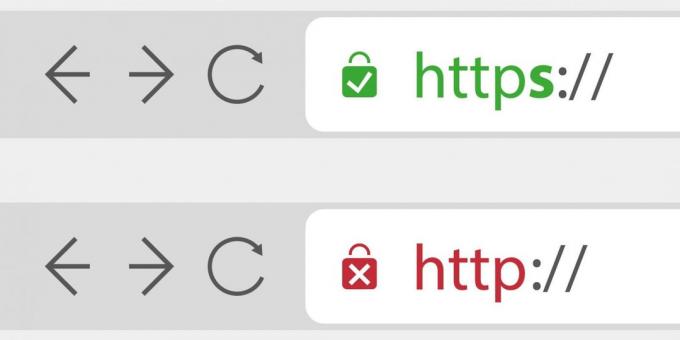

6. HTTPS jest zawsze chroniony

HTTP (Hyper Text Transfer Protocol) - metoda przesyłania danych między Internetem a przeglądarka. Jego rodzaj jest HTTPS (Hyper Text Transfer Protocol Secure), dzięki której cały ruch jest szyfrowany. Zazwyczaj takie Metoda A jest używany przez bankowość, witrynach sklepów internetowych i innych stron, które potrzebują dodatkowej ochrony.

Coraz więcej witryn idą do HTTPS. Jednak nie oznacza to, że ta metoda jest całkowicie bezpieczna. Kilka lat temu istniała luka impasu. Dzięki temu hakerzy mogą przechwytywać i przeglądać dane w zaszyfrowanej połączenia, a następnie modyfikować je i przeprowadzania ataków typu man-in-the-middle.

Wiele witryn skutecznie ominąć tę usterkę przy użyciu 2048-bitowego klucza szyfrującego zamiast 512-bit.

Jeśli masz wątpliwości, bezpieczeństwo, należy sprawdzić stronę internetową za pomocą usługi Host-tracker.

Hakerzy zawsze odpowiedzią na innej poprawki zabezpieczeń. W tej wojnie można wygrać tylko wtedy, gdy bierzemy odpowiedzialność w swoje ręce.

To nie znaczy, że trzeba wydać całą pensję na drogiego sprzętu. Po pierwsze, upewnij się, że konta są chronione za pomocą bezpiecznego hasła i wartości najnowszy firmware w routerze.

zobacz także

- Co to jest kradzież tożsamości cyfrowej i jak chronić swoje dane w Internecie

- Jak chronić dzieci w Internecie

- Jak rozpowszechniać internet z komputera poprzez kabel lub Wi-Fi