Jak chronić dane osobowe w Internecie

Technologii / / December 19, 2019

Atakujący codziennie kradzieży informacji osobistych celebrytów i zwykłych użytkowników. Ostatnio kont Hacked kandydat na prezydenta USA Hillary Clinton, wiceminister energetyczna Rosji Anton Inyutsyna, dziennikarz Dmitrij Kiselyov.

Wiele osób uważa, że ich dane przestępcy nie są zainteresowani, ale doświadczenie pokazuje, że sława nie wpływa na chęć złapać przestępców danych osobowych innych ludzi, a korzyści z nich. Sprawdziliśmy najbardziej popularne scenariusze, w których dane są zagrożone, i powiedzieć, co zrobić, aby zachować swoje dane osobowe poufne.

Gdzie czeka na niebezpieczeństwo?

E-mail jest czymś więcej niż tylko skrzynką pocztową. Go używać do rejestracji na większości witryn i usług, a tym samym uzyskać dostęp do poczty, atakujący będzie w stanie włamać się do innych kont.

To nie został odwołany, a groźba tajnej korespondencji przechowywane w dokumencie. Jeśli to pole działa, poufne informacje firmowe mógł dostać się do hakerów. A następnie Hacked e-mail nie jest tylko problem - zagrozi bezpieczeństwu całej korespondencji z firmą.

Kont w usługach gier

Miliony ludzi grać w World of Tanks, Dota 2, Counter Strike: Global Offensive, czyli FIFA, użyj Origin, Steam, Xbox Live, PlayStation Network i inne usługi gier online.

Członkowie zarobić doświadczenie gra, gry waluty, kupić rzeczy za prawdziwe pieniądze na sprzęt do gier, samych gier. Hack konta gry, napastnicy ukraść zakupione licencjonowanych gier, sprzęt gra i jest pusty - i dostać pieniądze dla nich.

Sieci społecznościowe i komunikatory

Sieci społecznościowe i komunikatory - najlepsze wyposażenie dla oszustów, jeśli chcą skorzystać intymnych szczegółów swojego życia. Wszyscy mamy szkielety w szafie, ale to nie znaczy, że powinny one zostać upublicznione. Jeśli nie właściwie chronić swoje konto, problem może się zdarzyć w każdej chwili.

Dla wielu korespondencja w sieciach społecznościowych i komunikatorów zastępuje e-mail - są udostępnianie zdjęć, dokumentów, innych poufnych informacji.

Cyfrowa kradzież smartphone

Wszystkie nowoczesne smartfony mieć konto podstawowe: dla iOS firmy Apple ID dla Androida - Konto Google. Jeśli intruzów uzyskać do nich dostęp, cenne informacje o sobie i swoim smartfonie będzie w ich rękach.

W ciągu ostatniego roku stało się znane historie o oszustwach, które oszukańczo uzyskali dostęp do Apple ID, zablokowany telefon ofiary i zażądał pieniędzy za odblokowanie. To się często zdarza przy zakupie smartfony, gdy bez skrupułów sprzedawca sprzedaje ci, w rzeczywistości, cegła, które nie mogą być używane bez podania hasła do konta zagrożona.

Mobilne aplikacje i gry

Zainstalowane programy z App Store, Google Play lub Windows Marketplace, żądanie dostępu do danych: kontaktów, geopozitsii, kalendarz, dane dotyczące płatności. Za każdym razem dokładnie przeczytać co wnioski o udzielenie informacji, aby uzyskać dostęp do aplikacji lub gry. Na przykład, co gra logiczna znać swoje miejsce i co trzeba konwerter kalendarza?

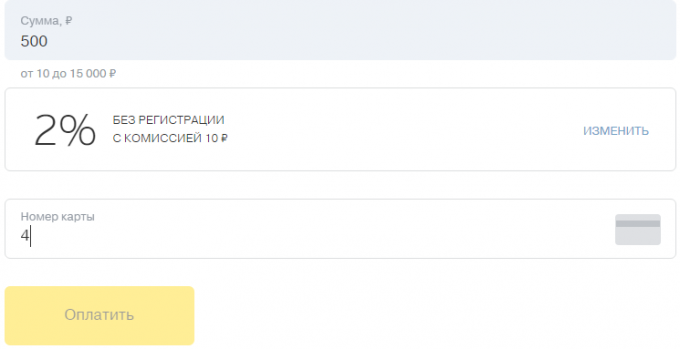

dane bankowe

Kto płaci kart bankowych nie tylko w zwykłym supermarkecie: Karta pay Rachunki za pośrednictwem bankowości internetowej i zakupów w sklepach internetowych, z pomocą mapy zarezerwować bilety lotnicze i hotele. Ale myśleć o tym, gdzie zostawić swoje dane?

Niezabezpieczone Wi-Fi punkt

Wi-Fi - szczęście dla podróżnika i wolny strzelec. Ale napastnicy są niepewność punktów otwartych i nieostrożnych użytkowników. Nawiasem mówiąc, hakerzy są wybierane i chronione hasłem punktów. I już nie jest trick: Połącz się z Wi-Fi, i wszystko, co robisz na ekranie i wpisać na klawiaturze, atakujący widzi.

Ważne jest, aby zrozumieć, jakie informacje i kto ufasz. Nie ma problemu, aby powierzyć swój e-mail do Google. Ale jeśli dostęp do tego samego e-mail prosi nieznanych aplikacji, dają taki dostęp jest niebezpieczne nie tylko ze względu na brak informacji na temat dobrego imienia służby. Atakujący może włamać się do samej aplikacji, a tym samym uzyskanie dostępu do informacji nawet bez konieczności hack Google-konta.

Jak chronić swoje dane?

Jak widać, problem bezpieczeństwa w Internecie staje się coraz bardziej istotne niż kiedykolwiek. Wszędzie istnieje ryzyko złapanym na wędkarskiego cyberprzestępczością. Będziemy mówić o podstawowych sposobów ochrony danych osobowych, które zdecydowanie powinny być praktykowane.

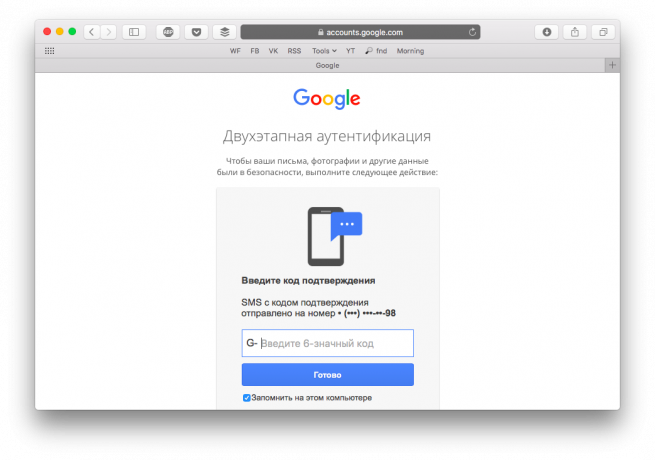

uwierzytelnianie dwuskładnikowe

Dźwięki nie jasne, ale w rzeczywistości wszystko jest proste: jest to podwójne zabezpieczenie, pierwszy wiersz, który - jak zwykle kombinacja nazwy użytkownika i hasło, że to, co jest przechowywane na serwerze, a drugi - coś, co ma dostęp tylko do specyficznego użytkownik. Rozmawialiśmy o pięć sposobów uwierzytelnianie dwuskładnikowe, w tym SMS-haseł uwierzytelniających aplikacji i tokenów sprzętowych.

Prosty przykład: wpisać login i hasło z bankowości internetowej po telefon jest specjalny kod SMS. To uwierzytelniania dwuskładnikowego.

uwierzytelniania dwuskładnikowego jest obsługiwana przez Google, jabłkoMicrosoft, Facebook, «VKontakte” Dropbox, telegram i inne. Jest to środek konieczny do ochrony danych, więc należy pamiętać o ochronę dwustopniową we wszystkich kontach. Jeśli jakaś usługa nie obsługuje, jest to poważny powód, aby przestać go używać.

Za to, co nadaje się: Konta e-mail w sieciach społecznościowych i komunikatorów, kont gier dla inteligentnego telefonu, konta banku internetowego.

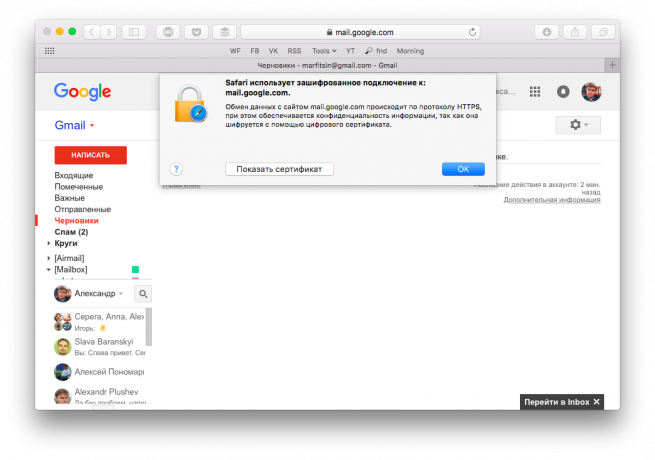

bezpieczne połączenie

Już w 2008 roku pisaliśmy, że usługi pocztowe powinny być używane tylko z bezpiecznego połączenia. Po 8 latach, to rada tylko coraz bardziej pilna. Korzyść z większości portali społecznościowych, aby nauczyć się pracy z protokołem HTTPS, ale także przeniósł usług bankowych i płatności online.

Dokonywanie zakupów i innych działań potencjalnie niebezpiecznych, spójrz na ikonę po lewej stronie paska adresu. Upewnij się, że pracujesz w witrynie w ciągu zaszyfrowanego połączenia.

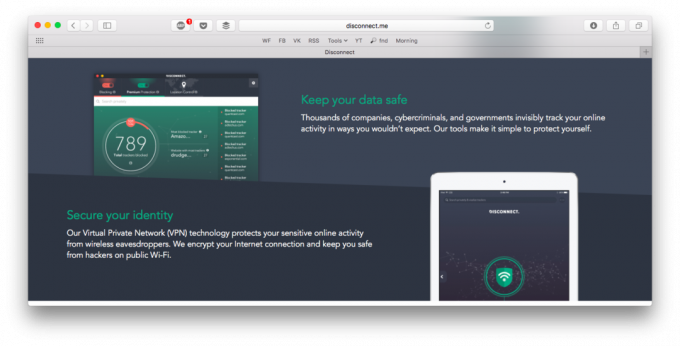

Jeśli nie możesz pracować z bezpiecznego połączenia, można korzystać z usług specjalnych, takich jak Disconnect.me. Przekierowuje użytkownika do HTTPS wersji strony.

Kolejna aplikacja, która automatycznie przekieruje Cię do wersji HTTPS - HTTPS Everywhere. Są to rozszerzenia dla większości popularnych przeglądarek.

Cena: 0

Twórca programu: wywoływacz

Cena: Free

Cena: Free

Za to, co nadaje się: Konta e-mail w sieciach społecznościowych i komunikatorów, kont gier dla inteligentnego telefonu, konta banku internetowego.

Menedżerowie hasło

„Pójdź ze złożonym hasłem” - to rada w każdym artykule o ochronie danych osobowych. Ale to jest mało prawdopodobne, będzie pochodzić z hasłem bardziej skomplikowane niż hasła wygenerowanego przez służby specjalne, a nawet wymyślić, gdzie można je przechowywać: w głowie na kartce papieru?

Można również zmienić hasło często, można powiedzieć. Ale kilka tygodni temu, Komenda eksperci Rząd brytyjski Komunikacja wyjaśnia dlaczego częsta zmiana hasła boli tylko bezpieczeństwo danych.

Istnieją specjalne menedżerów haseł, które mają ten sam ból głowy. generują one skomplikowanych haseł, przechowywać je w bezpiecznym skarbcu i nie trzeba pamiętać o hasło do danej witryny - aplikacja będzie zastępować w jego pożądanym zakresie. Najbardziej popularne usługi: 1Password, LastPass, Enpass.

Za to, co nadaje się: Konta e-mail w sieciach społecznościowych i komunikatorów, kont gier dla inteligentnego telefonu, konta banku internetowego.

Monitory dostęp do danych

użytkowników iOS, a ostatnio androidMoże zarządzać aplikacjami dostępu do różnych danych. Trochę czasu i spędzić badania: Sprawdź, jakie informacje ma dostęp do zainstalowanych aplikacji i gier. Jeżeli którykolwiek z żądań dostępu są podejrzane - wyłączyć.

Za to, co nadaje się: aplikacji mobilnych.

Używać VPN, praca z publicznych Wi-Fi punkty

Praca w kawiarniach i innych miejscach publicznych z bezprzewodowym dostępem do Internetu, usługi VPN-użytkowego. On będzie przekierować ruch na własnym serwerze, a dasz się już „oczyszczony”, które nie mogą śledzić przestępców. Pamiętaj, że hasło dostępu nie gwarantuje bezpieczeństwa.

Rozmawialiśmy o Najlepsze darmowe usługi VPN dla przeglądarki Google Chrome. VPN niedawna firma zbudowała w jego przeglądarce Opera. Nie przegap tej okazji i szczegółowy przewodnik Najbardziej popularnym VPN-usługiTo, co było jedną prywatności witryny Guy.

Za to, co nadaje się: Otwarte Wi-Fi punkt.

wniosek

Jak widać, dane osobowe na ryzyko codziennie. Krótko podsumować nasze zalecenia dotyczące ochrony danych osobowych w internecie.

- Włączanie uwierzytelniania dwuskładnikowego na wszystkich witrynach i usługach.

- Pracuj z bezpiecznego połączenia, lub użyć programu do szyfrowania ruchu.

- Użyć menedżera haseł. Czy często nie zmienić swoje hasło.

- Zegarek jako mobilna aplikacja korzysta z danych osobowych.

- Użyj VPN z otwartym Wi-Fi punkty.